Студопедия КАТЕГОРИИ: АвтоАвтоматизацияАрхитектураАстрономияАудитБиологияБухгалтерияВоенное делоГенетикаГеографияГеологияГосударствоДомЖурналистика и СМИИзобретательствоИностранные языкиИнформатикаИскусствоИсторияКомпьютерыКулинарияКультураЛексикологияЛитератураЛогикаМаркетингМатематикаМашиностроениеМедицинаМенеджментМеталлы и СваркаМеханикаМузыкаНаселениеОбразованиеОхрана безопасности жизниОхрана ТрудаПедагогикаПолитикаПравоПриборостроениеПрограммированиеПроизводствоПромышленностьПсихологияРадиоРегилияСвязьСоциологияСпортСтандартизацияСтроительствоТехнологииТорговляТуризмФизикаФизиологияФилософияФинансыХимияХозяйствоЦеннообразованиеЧерчениеЭкологияЭконометрикаЭкономикаЭлектроникаЮриспунденкция |

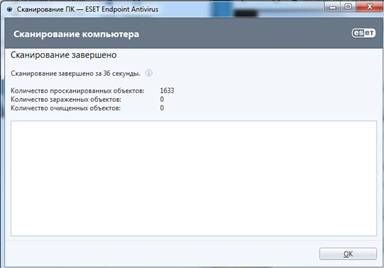

Основные меры по защите от вирусовЛабораторная работа № 16 Тема:Защита информации. Антивирусная защита. Цель работы: выработать практические навыки работы с антивирусными программами, навыки правильной работы с компьютером. Методика выполнения 1. Изучить теоретические сведения. 2. Выполнить практическое задание под руководством преподавателя Ход работы: Задание 1 В операционной системе Windows проверить выбранные объекты на наличие вредоносных объектов, выполнить лечение или удаление зараженных объектов.

Рисунок-1

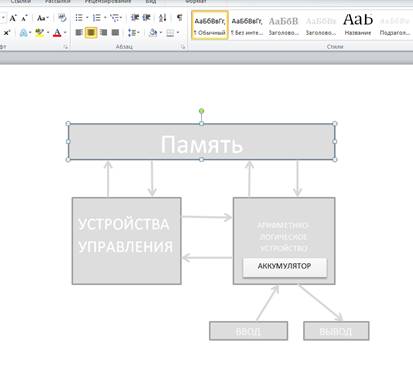

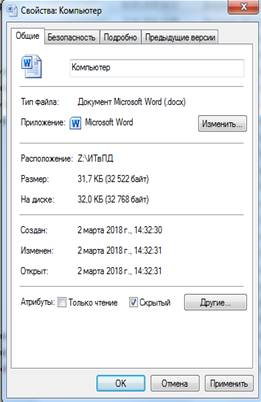

Задание 2.«Защита текстового документа» 1. Запустить MS Word. 2. Средствами MS Word (вкладка Вставка, Фигуры) построить «Схему устройства ЭВМ по ДЖ.фон Нейману» 3. Сохранить и закрыть файл с именем КОМПЬЮТЕР 4. Защитите свой файл : установите опцию Сделайте его невидимым в папке и создайте пароль на открытия файла. Ø Через контекстное меню файла выберите «СВОЙСТВО», обозначьте режим - «ТОЛЬКО ЧТЕНИЕ», Затем «СКРЫТЫЙ». 5. Просмотрите какие изменения произошли? 6. Измените режим просмотра - уберите режимы «скрытый», «только для чтения»

Рисунок-2

Рисунок-3

Рисунок-4

Рисунок-5

Рисунок-6

Задание 3.Проструктурируйте информацию Классификация Вирусов Контрольные вопросы 1.Дайте понятие компьютерного вируса. Компьютерный вирус- программа способная самопроизвольно внедряться и внедрять свои копии в другие программы, файлы, системные области компьютера и в вычислительные сети, с целью создания всевозможных помех работе на компьютере.

2.Методы обнаружение вирусов. Проверка антивирусником.  3.Способы защиты информации Основные меры по защите от вирусов оснастите свой компьютер одной из современных антивирусных программ: DoctorWeber, NortoтAntivirus, AVP, Avast постоянно обновляйте антивирусные базы делайте архивные копии ценной для Вас информации (гибкие диски, CD)

4.Методы внедрения вирусов Файловые вирусы записывают свой код в исполняемый файл и изменяют его так, чтобы после запуска первым получил управление код вируса. Очевидно, что вирус может записать свой код в начало, середину или конец файла. Может также разделить свой код на несколько частей и разместить их в разных местах заражаемого файла.

5.Какие угрозы информации способны нанести вредоносные программы? Получение доугим лицам несанкционированного доступа к вычислительным ресурсам самой ЭВМ или к информации, хранимой на ЭВМ, с целью несанкционированного использования ресурсов ЭВМ или причинения вреда (нанесения ущерба) владельцу информации, и/или владельцу ЭВМ, и/или владельцу сети ЭВМ, путём копирования, искажения, удаления или подмены информации. Многие антивирусы считают крэки (кряки), кейгены и прочие программы для взлома приложений вредоносными программами, или потенциально опасными. 6.Для чего предназначены антивирусные программы Специализированная программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся вредоносными) программ и восстановления заражённых (модифицированных) такими программами файлов, а также для профилактики — предотвращения заражения (модификации) файлов или операционной системы вредоносным кодом. 7.Каковы функции брандмауэра? Основеные функции: >контроль за сетевыми устройствами; 8.В чем разница между антивирусными сканерами и мониторами? Мониторы ищут онлайн и не пропускает в реальном времени, мониторинг, а сканеры уже ищут на локальных дисках, что пропустили мониторы. 9.Какие существуют признаки заражения компьютерным вирусом? · уменьшение объема свободной оперативной памяти; · замедление загрузки и работы компьютера; · непонятные (без причин) изменения в файлах, а также изменения размеров и даты последней модификации файлов; · ошибки при загрузке операционной системы; · невозможность сохранять файлы в нужных каталогах; · непонятные системные сообщения, музыкальные и визуальные эффекты и т.д. 10.Что необходимо сделать в первую очередь в случае заражения компьютерным вирусом? 1. Не стоит пытаться найти исполняемый файл, это может повлечь за собой дальнейшее распространение кода. 2. Отключите Интернет соединение, в том числе подключение по локальной сети. 3. Если имеются подключенные накопители извлеките их, позже проведите сканирование на предмет заражения. 4. Отключите все сторонние программы активные на момент заражения. Особенно это касается программ отображённых в системномтрее (области уведомлений). 5. С другого компьютера имеющего доступ к Интернет, скачайте свежие утилиты антивирусного программного обеспечения. Не пользуйтесь программами просроченными хотя бы на один день!

11.Каковы характерные особенности компьютерных вирусов как типа вредоносных программ? Они распространяются скрытыми путями, и устанавливаются незаметно для пользователя. И делают действия, вредные для системы. 12. Какие существуют типы компьютерных вирусов? . Интернет черви. Являются самым распространенным типом вредоносных программ. Почтовые вирусы, самые опасные из них, они запускаются автоматически при первом попадании на компьютер либо активируются только после сохранения пользователем файла, их содержащего, на свой жесткий диск и его дальнейший запуск. Червям первого типа, запустится, позволяют критические ошибки почтовых программ и браузеров, на основе которых функционирует почтовое программное обеспечение. Второй тип вирусов маскируется под разнообразные полезные файлы или важные сообщения. Неопытный пользователь не обращая внимания на второе расширение файла и на неизвестный почтовый адрес, открывает вложенный документ или изображение, тем самым, запуская вирусную программу. 13. Как сетевые черви проникают на компьютер? Все механизмы («векторы атаки») распространения червей делятся на две большие группы: · Использование уязвимостей и ошибок администрирования в программном обеспечении, установленном на компьютере. Червь Морриса использовал известные на тот момент уязвимости в программном обеспечении, а именно в почтовом сервере sendmail, сервисе finger и подбирал пароль по словарю. Такие черви способны распространяться автономно, выбирая и атакуя компьютеры в полностью автоматическом режиме. · Используя средства так называемой социальной инженерии, провоцируется запуск вредоносной программы самим пользователем. Чтобы убедить пользователя в том, что файл безопасен, могут подключаться недостатки пользовательского интерфейса программы — например, червь VBS.LoveLetter использовал тот факт, что OutlookExpress скрывает расширения файлов. Данный метод широко применяется в спам-рассылках, социальных сетях и т. д. 14.Какие вредоносные действия выполняют троянские программы? Троянские вирусы и backdoor вирусы. Трояны - это вредоносные программы, стирающие или модифицирующие информацию на вашем компьютере. Также они могут собирать ваши данные и отправлять их автору вируса. Backdoor программы способны предоставлять права удаленного доступа к вашему компьютеру третьим лицам. 15.Какие типы хакерских атак и методы защиты от них существуют? Хакерская атака - действие, целью которого является захват контроля (повышение прав) над удалённой/локальной вычислительной системой, либо её дестабилизация, либо отказ в обслуживании. Изначально причиной атак послужил ряд ограничений, присущих протоколу TCP/IP. В ранних версиях протокола IP отсутствовали требования безопасности, которые появились только спустя несколько лет. Но только с бурным развитием интернет-коммерции проблема стала актуальной, и пришлось в сжатые сроки внедрять стандарты безопасности. Типы: Переполнение буфера. Вирусы Сетевая разведка. Сниффинг пакетов. Сниффер 16.К какому типу вредоносных программ относятся руткиты? Рукиты- это самостоятельный класс вредоносных прогоамм, наряду с вирусами,троянами и червями. «Способ заражения» ничем не отличается: чужие флешки, посещение неблагонадежных сайтов, файлы в полученной почте, флешки, посещение неблагонадежных сайтов , файлов в полученной почте. Обычно достаточно одного небольшого файлика, который установится глубоко внутри операционной системы, а затем уже незаметно для пользователя «подтянет» дополнительный зловредный софт 17. Приведите классификацию антивирусных программ. Классический антивирус; Антишпион (antispyware) - антивирусная программа, предназначенная для обнаружения и удаления шпионского программного обеспечения (spyware) с компьютера пользователя. Сегодня антишпионы в чистом виде практически не используются. Как правило, они включаются в состав антивирусов или комплексных средств защиты компьютеров и имеют дополнительные функции позволяющие удалять агрессивную рекламу (add-aware), номеронабиратели (scumware), кейлоггеры (keylogger) и другие вредоносные программы.

Вывод: выработал практические навыки работы с антивирусными программами, навыки правильной работы с компьютером.

|

||

|

Последнее изменение этой страницы: 2018-06-01; просмотров: 252. stydopedya.ru не претендует на авторское право материалов, которые вылажены, но предоставляет бесплатный доступ к ним. В случае нарушения авторского права или персональных данных напишите сюда... |